Los nuevos delitos en Internet los cometen en muchos casos ignorantes en nuevas tecnologías, ha explicado el jefe del Grupo de Delitos Telemáticos de la Guardia Civil, Juan Salom. Esta tesis se debe a que los grupos organizados que delinquen en Internet prefieren comprar a los "hacker" la tecnología necesaria para defraudar en vez de tener expertos en informática en sus filas para ejecutar sus fechorías.

En el último año se han incrementado notablemente los fraudes en comercio electrónico

Si bien hace unos años había un "maridaje" entre las bandas y los cracker, ahora estos últimos se han organizado en grupos dedicados a ofrecer todo lo necesario para que los delincuentes, que no tienen por qué saber usar las nuevas tecnologías, puedan cometer sus fraudes, ha señalado este experto.

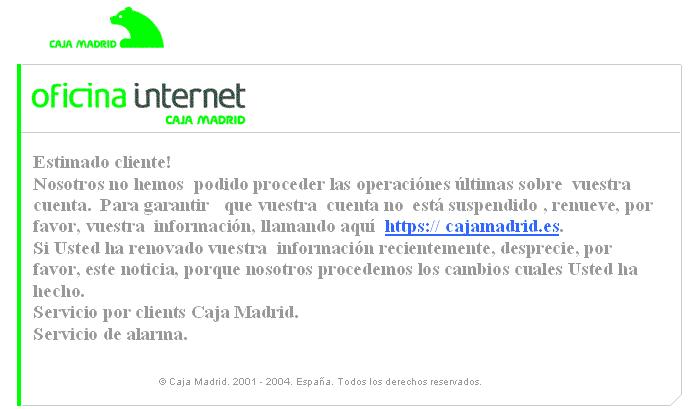

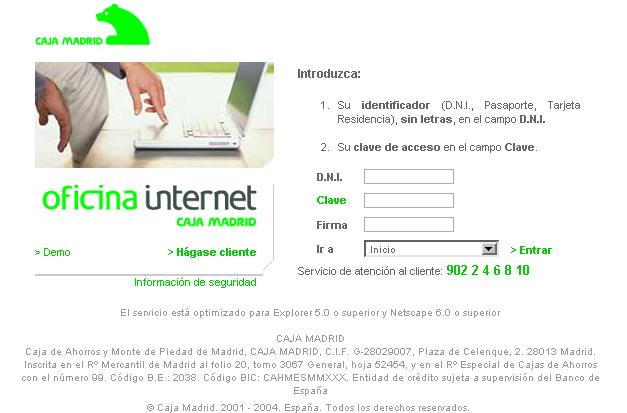

Según el comandante Salom, estos cracker a sueldo se encargan desde de la elaboración de un programa informático malicioso -aquel que se infiltra en el ordenador de un usuario sin su consentimiento- hasta de la clonación de la web de una entidad bancaria para estafar a sus usuarios. Una vez hallan la tecnología necesaria, la ponen a disposición de la banda y es ésta quien finalmente comete el fraude.

El responsable policial ha advertido de que en el último año se han incrementado notablemente los fraudes en comercio electrónico, es decir, las estafas a usuarios que compran productos que finalmente no reciben, o bien los engaños de tiendas que anuncian cosas que no existen.

Variantes de la conocida como "estafa del nigeriano", como pueden ser las rifas millonarias, las promesas de obtener premios de la Bonoloto y todas aquellas modalidades de engaño en las que se aduce a que el usuario puede ganar varios millones sin hacer nada son algunos de los timos que hoy proliferan en Internet.

Riesgos en las redes sociales

El experto ha querido quitar importancia a la alarma existente acerca de los peligros de redes sociales como Tuenti, Facebook o Twitter, pues la mayoría de los problemas que surgen en ella están relacionados con el robo de las cuentas o perfiles de algunos usuarios.

La mayoría de problemas en redes sociales están relacionados con el robo de las cuentas

El verdadero riesgo que entrañan es que los miembros de estas redes suelen ofrecer en ellas muchos datos personales, lo que facilita la labor de los delincuentes a la hora de suplantar identidades o cometer algún engaño o estafa, ha destacado.

Respecto a la pornografía infantil, Salom ha incidido en que con la expansión de Internet también ha tenido lugar una proliferación de este delito, pues hace unos años la tenencia y distribución de imágenes de este tipo era un hecho anecdótico que sólo se registraba en revistas clandestinas vendidas en algunos quioscos.

Sabedor de que, como en todos los ámbitos de la delincuencia, la investigación en Internet siempre va un paso por detrás del malhechor, así como de que la inmensidad de la Red impide a las fuerzas de seguridad controlarlo por completo, Salom ha llamado la atención sobre la importancia de la colaboración ciudadana para atajar este tipo de ilegalidades.

Salom interviene este miércoles en León en el cuarto Congreso Internacional de la Seguridad de la Información, organizado por el Instituto Nacional de Tecnología de la Comunicación (INTECO), y en el que hablará sobre el fraude en Internet y la respuesta de la Guardia Civil ante él.

En el último año se han incrementado notablemente los fraudes en comercio electrónico

Si bien hace unos años había un "maridaje" entre las bandas y los cracker, ahora estos últimos se han organizado en grupos dedicados a ofrecer todo lo necesario para que los delincuentes, que no tienen por qué saber usar las nuevas tecnologías, puedan cometer sus fraudes, ha señalado este experto.

Según el comandante Salom, estos cracker a sueldo se encargan desde de la elaboración de un programa informático malicioso -aquel que se infiltra en el ordenador de un usuario sin su consentimiento- hasta de la clonación de la web de una entidad bancaria para estafar a sus usuarios. Una vez hallan la tecnología necesaria, la ponen a disposición de la banda y es ésta quien finalmente comete el fraude.

El responsable policial ha advertido de que en el último año se han incrementado notablemente los fraudes en comercio electrónico, es decir, las estafas a usuarios que compran productos que finalmente no reciben, o bien los engaños de tiendas que anuncian cosas que no existen.

Variantes de la conocida como "estafa del nigeriano", como pueden ser las rifas millonarias, las promesas de obtener premios de la Bonoloto y todas aquellas modalidades de engaño en las que se aduce a que el usuario puede ganar varios millones sin hacer nada son algunos de los timos que hoy proliferan en Internet.

Riesgos en las redes sociales

El experto ha querido quitar importancia a la alarma existente acerca de los peligros de redes sociales como Tuenti, Facebook o Twitter, pues la mayoría de los problemas que surgen en ella están relacionados con el robo de las cuentas o perfiles de algunos usuarios.

La mayoría de problemas en redes sociales están relacionados con el robo de las cuentas

El verdadero riesgo que entrañan es que los miembros de estas redes suelen ofrecer en ellas muchos datos personales, lo que facilita la labor de los delincuentes a la hora de suplantar identidades o cometer algún engaño o estafa, ha destacado.

Respecto a la pornografía infantil, Salom ha incidido en que con la expansión de Internet también ha tenido lugar una proliferación de este delito, pues hace unos años la tenencia y distribución de imágenes de este tipo era un hecho anecdótico que sólo se registraba en revistas clandestinas vendidas en algunos quioscos.

Sabedor de que, como en todos los ámbitos de la delincuencia, la investigación en Internet siempre va un paso por detrás del malhechor, así como de que la inmensidad de la Red impide a las fuerzas de seguridad controlarlo por completo, Salom ha llamado la atención sobre la importancia de la colaboración ciudadana para atajar este tipo de ilegalidades.

Salom interviene este miércoles en León en el cuarto Congreso Internacional de la Seguridad de la Información, organizado por el Instituto Nacional de Tecnología de la Comunicación (INTECO), y en el que hablará sobre el fraude en Internet y la respuesta de la Guardia Civil ante él.